随着互联网的快速发展,网络安全问题日益突出。而作为保护网络安全的关键技术之一,防火墙在网络环境中扮演着重要的角色。本文将以简述防火墙的基本原理为主题,探讨防火墙是如何保护网络安全的。

一、什么是防火墙?

防火墙,顾名思义,就像是一道高墙,用于保护计算机网络不受未经授权的访问和攻击。它可以监控进出网络的数据流量,根据预先设定的规则,决定是否允许数据通过。

二、访问控制

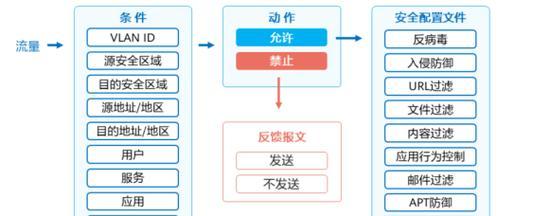

防火墙通过访问控制机制,限制网络流量的进出。它基于一系列规则来判断是否允许特定的数据包通过,这些规则可以根据源IP地址、目标IP地址、端口号等多种参数进行过滤。

三、包过滤

包过滤是防火墙最常见的工作方式之一。它通过检查数据包的头部信息来确定是否允许通过。防火墙会根据事先设定的规则,对数据包进行过滤,例如,允许某个特定IP地址的数据包通过,而拒绝其他IP地址的数据包。

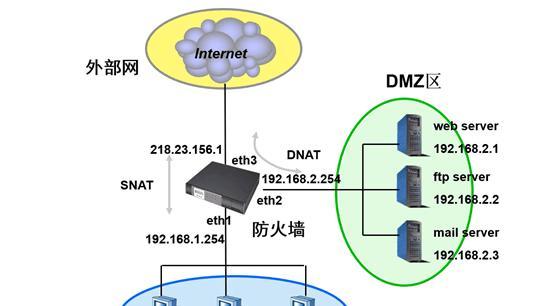

四、网络地址转换(NAT)

网络地址转换是防火墙的另一种常见工作方式。它将内部网络中的私有IP地址转换为公共IP地址,以保护内部网络的隐私。通过NAT,内部网络的计算机可以访问互联网,而外部网络无法直接访问内部网络。

五、应用代理

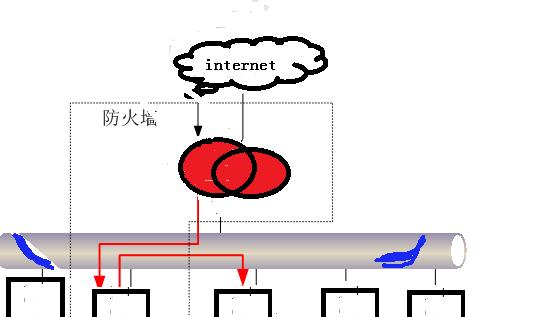

防火墙可以通过应用代理来保护网络安全。它会在内部网络和外部网络之间建立一个代理服务器,所有的数据流量都需要通过代理服务器进行中转。通过代理服务器,防火墙可以对数据进行检查和过滤,确保没有恶意代码或危险内容进入内部网络。

六、虚拟专用网络(VPN)

虚拟专用网络是防火墙提供的另一个重要功能。它通过加密技术,在公共网络上创建一个加密隧道,实现远程用户安全访问内部网络。通过VPN,远程用户可以像在局域网中一样安全地访问公司资源。

七、入侵检测与防御

防火墙通常还配备入侵检测与防御系统(IDS/IPS),用于监控网络流量,发现潜在的入侵行为并防范攻击。IDS/IPS可以及时识别恶意代码、网络攻击和异常流量等,并采取相应的措施进行阻止或报警。

八、网络日志记录

防火墙还可以记录网络流量和安全事件的详细信息,生成网络日志。这些日志对于后期的分析和安全审计非常重要,可以帮助管理员及时发现并解决网络安全问题。

九、黑白名单管理

防火墙通过黑白名单管理机制,对网络流量进行进一步的控制。黑名单中列出了不允许通过的IP地址或域名,而白名单则列出了可以允许通过的IP地址或域名。

十、动态规则更新

随着网络安全威胁的不断演变,防火墙需要及时更新规则以应对新的威胁。动态规则更新是防火墙的重要功能之一,它可以自动获取最新的安全规则,并将其应用到防火墙中,提供更好的网络保护。

十一、防火墙的工作模式

防火墙有两种常见的工作模式,即路由模式和透明模式。路由模式下,防火墙作为网络的边界设备,对流量进行转发和过滤;透明模式下,防火墙处于网络流量的中间位置,无需修改网络设备的配置。

十二、防火墙的类型

防火墙有多种类型,包括网络层防火墙、应用层防火墙、主机防火墙等。不同类型的防火墙在保护网络安全方面有着不同的特点和功能。

十三、防火墙的局限性

尽管防火墙可以提供强大的网络安全保护,但也存在一些局限性。比如,它无法完全抵御零日漏洞攻击和内部攻击,而且不良用户行为仍然可能对网络产生影响。

十四、防火墙与其他安全技术的结合

为了提供更全面的网络安全保护,防火墙通常与其他安全技术相结合使用,如入侵检测系统(IDS)、入侵防御系统(IPS)等。这些安全技术可以共同协作,增强网络的安全性能。

防火墙作为保护网络安全的关键技术,采用访问控制、包过滤、NAT、应用代理、VPN等多种方式来保护网络不受攻击和未经授权的访问。然而,防火墙仍然存在一些局限性,与其他安全技术的结合使用可以提供更全面的网络安全保护。